Hoe de systeemintegriteitsbescherming op een Mac uit te schakelen (en waarom niet)

Mac OS X 10.11 El Capitan beschermt systeembestanden en -processen met een nieuwe functie met de naam System Integrity Protection. SIP is een kernelniveau-functie die beperkt wat het "root" -account kan doen.

Dit is een geweldige beveiligingsfunctie en bijna iedereen - zelfs 'machtige gebruikers' en ontwikkelaars - zou het ingeschakeld moeten laten. Maar als u echt systeembestanden moet wijzigen, kunt u deze omzeilen.

Wat is systeemintegriteitsbescherming?

Op Mac OS X en andere UNIX-achtige besturingssystemen, waaronder Linux, is er een "root" -account dat traditioneel volledige toegang heeft tot het volledige besturingssysteem. De root-gebruiker worden - of root-rechten verkrijgen - geeft u toegang tot het volledige besturingssysteem en de mogelijkheid om elk bestand te wijzigen en te verwijderen. Malware die root-rechten krijgt, zou deze permissies kunnen gebruiken om de low-level besturingssysteembestanden te beschadigen en te infecteren.

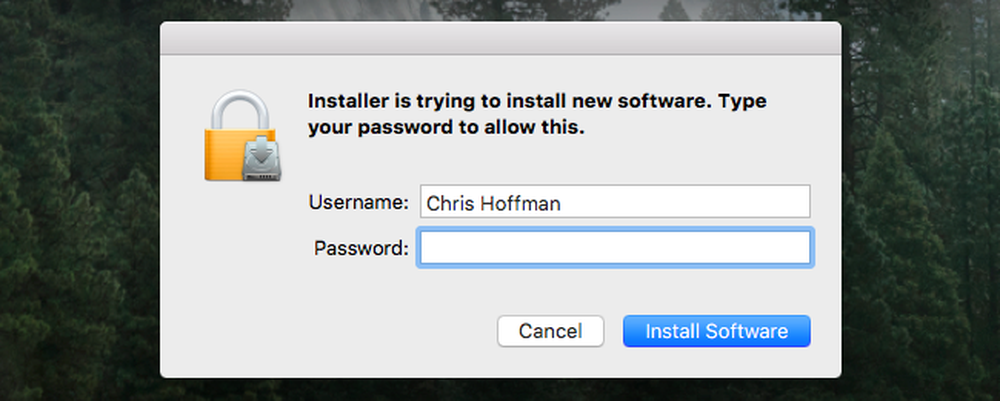

Typ uw wachtwoord in een beveiligingsvenster en u hebt de hoofdtoestemmingen van de toepassing gegeven. Hierdoor kan het van oudsher alles aan uw besturingssysteem doen, hoewel veel Mac-gebruikers dit misschien niet hebben gerealiseerd.

System Integrity Protection - ook bekend als "rootless" - functies door het root-account te beperken. De kernel van het besturingssysteem controleert de toegang van de rootgebruiker en staat niet toe dat bepaalde dingen worden gedaan, zoals het wijzigen van beschermde locaties of het injecteren van code in beschermde systeemprocessen. Alle kernel-extensies moeten worden ondertekend en u kunt Systeemintegriteitsbescherming niet uitschakelen in Mac OS X zelf. Toepassingen met verhoogde rootrechten kunnen niet langer knoeien met systeembestanden.

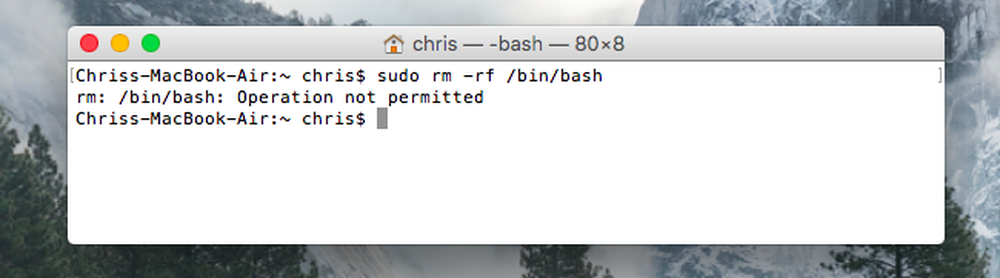

Je zult dit waarschijnlijk merken als je probeert te schrijven naar een van de volgende mappen:

- /Systeem

- / bin

- / usr

- / sbin

OS X staat het gewoon niet toe en je ziet een bericht "Bewerking niet toegestaan". OS X zal je ook niet toestaan om een andere locatie boven een van deze beschermde mappen te mounten, dus er is geen manier om dit te omzeilen.

De volledige lijst met beschermde locaties is te vinden op /System/Library/Sandbox/rootless.conf op je Mac. Het bevat bestanden zoals de Mail.app- en Chess.app-apps die zijn meegeleverd met Mac OS X, dus u kunt deze niet verwijderen - zelfs niet vanaf de commandoregel als root-gebruiker. Dit betekent ook dat malware die toepassingen echter niet kan wijzigen en infecteren.

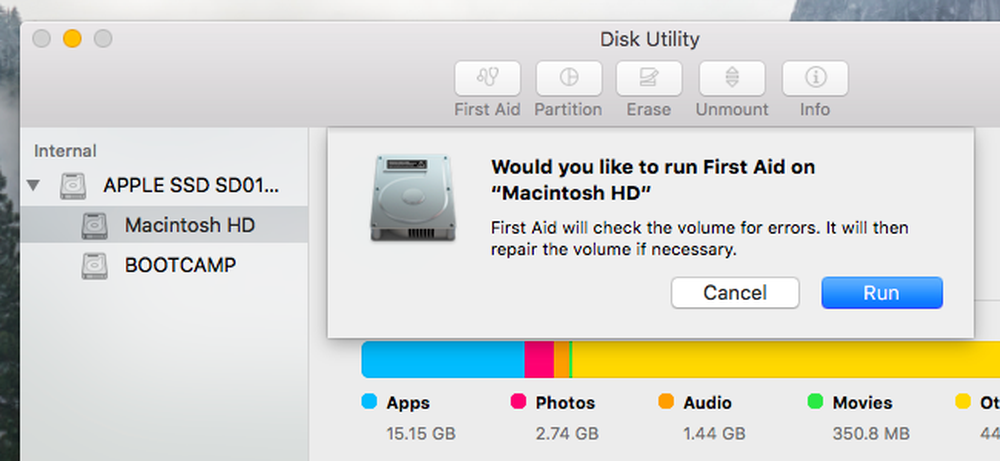

Niet toevallig is de optie "herstelschijfrechten" in Schijfhulpprogramma - lang gebruikt voor het oplossen van verschillende Mac-problemen - nu verwijderd. Bescherming van systeemintegriteit moet in elk geval verhinderen dat met cruciale bestandsmachtigingen wordt geknoeid. Het Schijfhulpprogramma is opnieuw ontworpen en heeft nog steeds een "Eerste Hulp" -optie om fouten te herstellen, maar biedt geen manier om toestemmingen te herstellen.

Hoe de bescherming van systeemintegriteit uit te schakelen

Waarschuwing: Doe dit niet tenzij u een zeer goede reden hebt om dit te doen en precies weet wat u doet! De meeste gebruikers hoeven deze beveiligingsinstelling niet uit te schakelen. Het is niet bedoeld om te voorkomen dat u met het systeem knoeit, het is bedoeld om te voorkomen dat malware en andere slecht opgevoede programma's met het systeem knoeien. Maar sommige hulpprogramma's op laag niveau werken mogelijk alleen als ze onbeperkte toegang hebben.

De instelling voor systeemintegriteitsbescherming wordt niet opgeslagen in Mac OS X zelf. In plaats daarvan wordt het opgeslagen in NVRAM op elke afzonderlijke Mac. Het kan alleen worden gewijzigd vanuit de herstelomgeving.

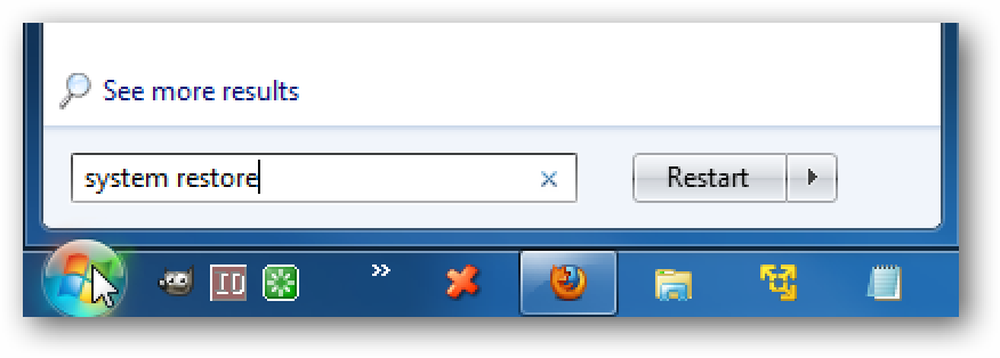

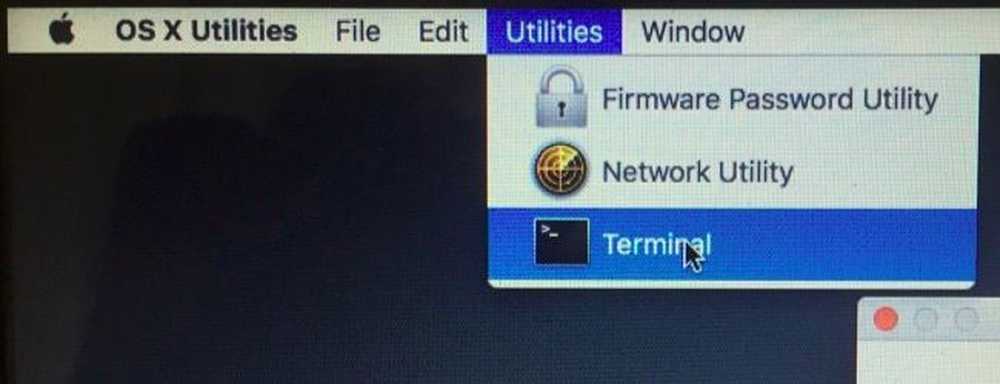

Start de Mac-modus opnieuw op en houd Command + R ingedrukt terwijl het opstart. U komt in de herstelomgeving. Klik op het menu "Hulpprogramma's" en selecteer "Terminal" om een terminalvenster te openen.

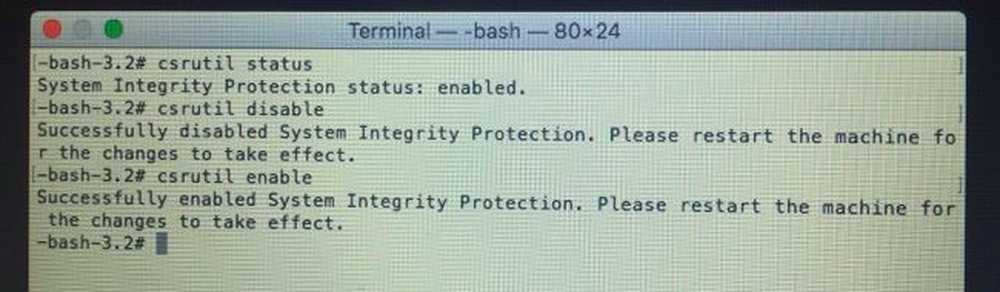

Typ de volgende opdracht in de terminal en druk op Enter om de status te controleren:

csrutil-status

U zult zien of de bescherming van systeemintegriteit is ingeschakeld of niet.

Om de systeemintegriteitsbescherming uit te schakelen, voert u de volgende opdracht uit:

csrutil uitschakelen

Als u besluit later SIP in te schakelen, gaat u terug naar de herstelomgeving en voert u de volgende opdracht uit:

csrutil inschakelen

Start uw Mac opnieuw op en uw nieuwe instelling voor systeemintegriteitsbescherming wordt van kracht. De root-gebruiker heeft nu volledige en onbeperkte toegang tot het volledige besturingssysteem en elk bestand.

Als u eerder bestanden had opgeslagen in deze beschermde mappen voordat u een upgrade van uw Mac naar OS X 10.11 El Capitan uitvoerde, zijn deze niet verwijderd. Je zult merken dat ze zijn verplaatst naar de map / Library / SystemMigration / History / Migration- (UUID) / QuarantineRoot / op je Mac.

Image Credit: Shinji op Flickr