SSH op uw router instellen voor beveiligde internettoegang vanaf elke locatie

Door verbinding te maken met internet via Wi-Fi-hotspots, op het werk of ergens anders weg van huis, worden uw gegevens blootgesteld aan onnodige risico's. U kunt uw router eenvoudig configureren om een veilige tunnel te ondersteunen en uw externe browserverkeer af te schermen - lees verder om te zien hoe.

Wat is en waarom een beveiligde tunnel opzetten?

U bent misschien nieuwsgierig waarom u zelfs een beveiligde tunnel van uw apparaten naar uw eigen router wilt installeren en welke voordelen u zou hebben bij een dergelijk project. Laten we een paar verschillende scenario's uiteenzetten waarbij u het internet gebruikt om de voordelen van veilig tunnelen te illustreren.

Scenario één: u bezoekt een koffiewinkel met uw laptop om op internet te surfen via hun gratis Wi-Fi-verbinding. Data verlaat je wifi-modem, reist ongecodeerd door de lucht naar het wifi-knooppunt in de coffeeshop en wordt vervolgens doorgegeven aan het grotere internet. Tijdens het verzenden van uw computer naar het grotere internet staan uw gegevens wijd open. Iedereen met een wifi-apparaat in het gebied kan uw gegevens ruiken. Het is zo pijnlijk gemakkelijk dat een gemotiveerde 12-jarige met een laptop en een kopie van Firesheep je inloggegevens kan verzamelen voor allerlei dingen. Het is alsof je in een kamer vol met alleen-Engelse sprekers bent, praat met een telefoon die Mandarijn Chinees spreekt. Op het moment dat iemand die Mandarijn Chinees spreekt binnenkomt (de Wi-Fi-sniffer), is je pseudo-privacy verbrijzeld.

Scenario twee: u bezoekt een coffeeshop met uw laptop om weer op internet te surfen via hun gratis wifi-verbinding. Deze keer heb je een versleutelde tunnel tussen je laptop en je thuisrouter opgezet met behulp van SSH. Uw verkeer wordt via deze tunnel rechtstreeks van uw laptop naar uw thuisrouter geleid, die als een proxyserver functioneert. Deze pijplijn is ondoordringbaar voor Wi-Fi-sniffers die niets anders zien dan een verminkte stroom van gecodeerde gegevens. Hoe onbetrouwbaar het bedrijf ook is, hoe onveilig de wifi-verbinding is, uw gegevens blijven in de versleutelde tunnel en verlaten deze pas wanneer deze uw thuisinternetverbinding heeft bereikt en het internet verlaat.

In scenario één surf je wijd open; in scenario twee kunt u zich op dezelfde manier als uw vertrouwde computer aanmelden bij uw bank of andere privéwebsites.

Hoewel we in ons voorbeeld Wi-Fi gebruikten, kon je de SSH-tunnel gebruiken om een hardline-verbinding te beveiligen om, bijvoorbeeld, een browser op een extern netwerk te starten en een gat in de firewall te steken om zo vrij te surfen als je thuisverbinding zou doen.

Klinkt goed, nietwaar? Het is ongelooflijk eenvoudig in te stellen, dus er is geen tijd zoals het heden: u kunt uw SSH-tunnel binnen het uur gebruiken.

Wat je nodig hebt

Er zijn veel manieren om een SSH-tunnel in te stellen om uw surfen op het web te beveiligen. Voor deze tutorial richten we ons op het zo eenvoudig mogelijk opzetten van een SSH-tunnel met de minste hoeveelheid gedoe voor een gebruiker met een thuisrouter en op Windows gebaseerde machines. Om samen met onze tutorial te volgen, hebt u de volgende dingen nodig:

- Een router met de Tomato of DD-WRT gemodificeerde firmware.

- Een SSH-klant zoals PuTTY.

- Een SOCKS-compatibele webbrowser zoals Firefox.

Voor onze gids zullen we Tomato gebruiken, maar de instructies zijn bijna identiek aan degene die je zou volgen voor DD-WRT, dus als je DD-WRT draait, voel je dan vrij om mee te doen. Als je geen aangepaste firmware op je router hebt, bekijk dan eerst onze handleiding voor het installeren van DD-WRT en Tomato voordat je verdergaat.

Het genereren van sleutels voor onze gecodeerde tunnel

Hoewel het misschien raar lijkt om direct naar het genereren van de sleutels te springen voordat we zelfs de SSH-server configureren, kunnen we de server in één keer configureren als we de sleutels klaar hebben..

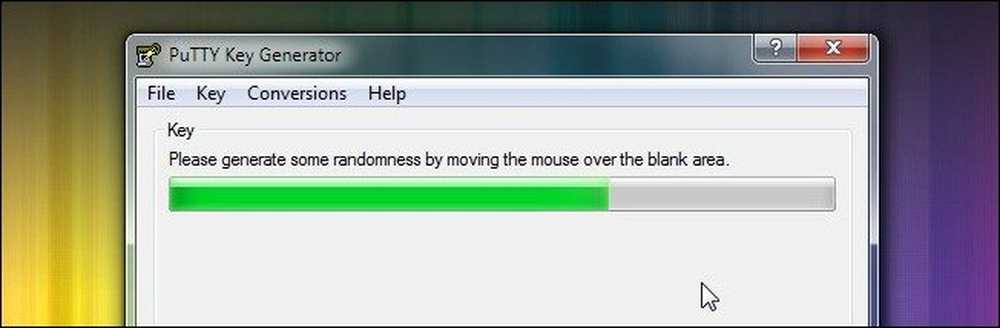

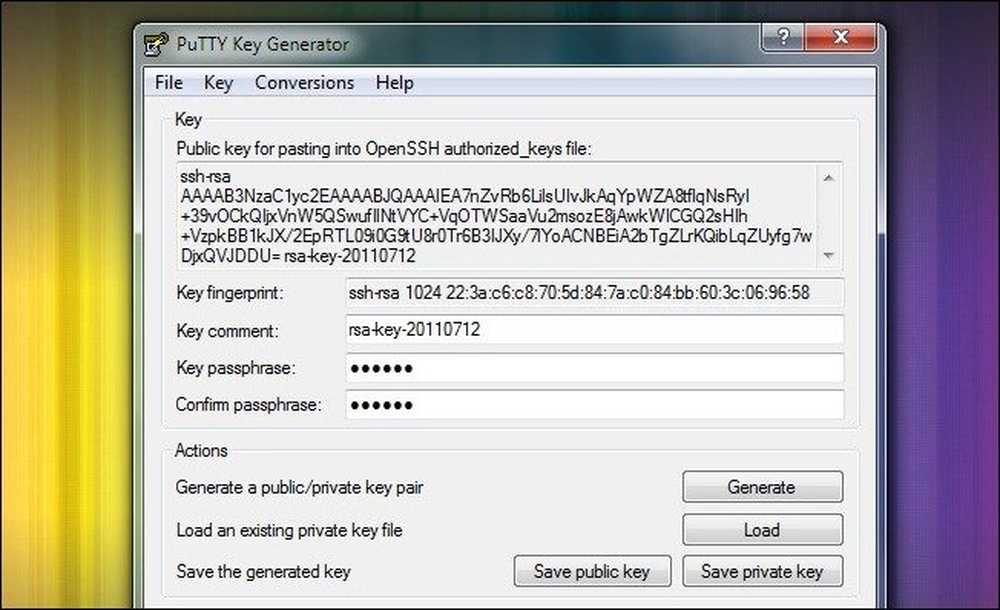

Download het volledige PuTTY-pakket en pak het uit in een map naar keuze. In de map vind je PUTTYGEN.EXE. Start de applicatie en klik op Sleutel -> Sleutelpaar genereren. Je ziet een scherm dat lijkt op het scherm dat hierboven is afgebeeld; beweeg uw muis rond om willekeurige gegevens te genereren voor het maken van de sleutel. Als het proces is voltooid, ziet uw PuTTY Key Generator-venster er ongeveer zo uit; ga je gang en voer een sterk wachtwoord in:

Nadat u een wachtwoord hebt ingeplugd, klikt u gewoon op Bewaar private sleutel. Berg het resulterende .PPK-bestand ergens veilig op. Kopieer en plak de inhoud van de "Openbare sleutel voor plakken ..." in een tijdelijk TXT-document voor nu.

Als u van plan bent meerdere apparaten te gebruiken met uw SSH-server (zoals een laptop, een netbook en een smartphone), moet u voor elk apparaat sleutelparen genereren. Ga je gang en genereer, wachtwoord en bewaar de extra sleutelparen die je nu nodig hebt. Zorg ervoor dat u elke nieuwe openbare sleutel in uw tijdelijke document kopieert en plakt.

Uw router configureren voor SSH

Zowel Tomato als DD-WRT hebben ingebouwde SSH-servers. Dit is geweldig om twee redenen. Ten eerste was het een enorme klus om Telnet naar je router te sturen om een SSH-server handmatig te installeren en te configureren. Ten tweede, omdat u uw SSH-server op uw router gebruikt (die waarschijnlijk minder stroom verbruikt dan een gloeilamp), hoeft u uw hoofdcomputer nooit alleen in te stellen voor een lichtgewicht SSH-server.

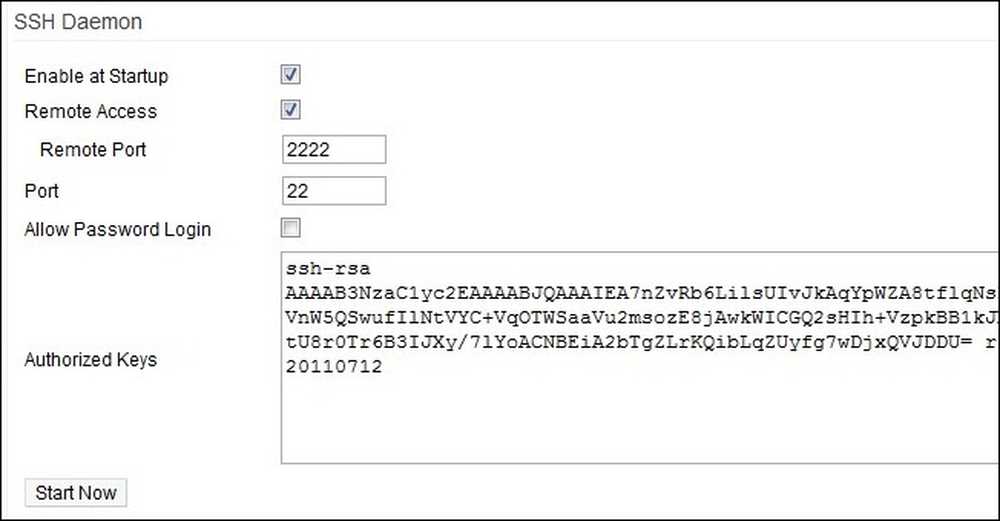

Open een webbrowser op een computer die is aangesloten op uw lokale netwerk. Navigeer naar de webinterface van uw router voor onze router - een Linksys WRT54G met tomaat - het adres is http://192.168.1.1. Log in op de webinterface en navigeer naar Beheer -> SSH Daemon. Daar moet je beide controleren Inschakelen bij opstarten en Toegang op afstand. U kunt de externe poort desgewenst wijzigen, maar het enige voordeel hiervan is dat het de reden waarom de poort open is marginaal verdoezelt als een poort u scant. Haal het vinkje weg Toestaan wachtwoord login. We zullen geen wachtwoord-login gebruiken om de router van een afstand te benaderen, we zullen een sleutelpaar gebruiken.

Plak de publieke sleutel (s) die je in het laatste deel van de tutorial hebt gegenereerd in de Geautoriseerde sleutels doos. Elke sleutel moet een eigen invoer zijn, gescheiden door een regeleinde. Het eerste deel van de sleutel ssh-rsa is heel belangrijk. Als u het niet bij elke openbare sleutel opneemt, verschijnen deze ongeldig voor de SSH-server.

Klik Begin nu en scroll vervolgens naar beneden naar de onderkant van de interface en klik op Opslaan. Op dit punt is uw SSH-server actief.

Uw externe computer configureren voor toegang tot uw SSH-server

Dit is waar de magie gebeurt. Je hebt een sleutelpaar, je hebt een werkende server, maar dat is allemaal van geen enkele waarde, tenzij je in staat bent om op afstand verbinding te maken vanuit het veld en naar je router te tunnelen. Tijd om ons vertrouwde netboek met Windows 7 uit te zetten en aan de slag te gaan.

Kopieer eerst die PuTTY-map die je hebt gemaakt naar je andere computer (of download hem eenvoudig opnieuw en pak hem uit). Vanaf hier zijn alle instructies gericht op uw externe computer. Als je de PuTTy Key Generator op je thuiscomputer hebt uitgevoerd, zorg er dan voor dat je de rest van de zelfstudie op je mobiele computer hebt overgezet. Voordat u gaat betalen, moet u ook controleren of u een kopie hebt van het .PPK-bestand dat u hebt gemaakt. Als u PuTTy hebt uitgepakt en de .PPK in handen hebt, zijn we klaar om verder te gaan.

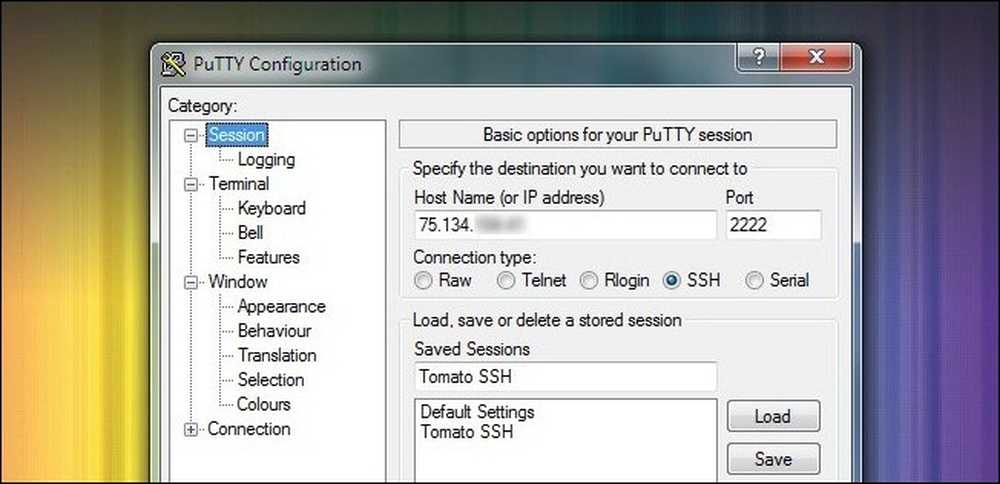

Start PuTTY. Het eerste scherm dat u ziet, is het Sessie scherm. Hier moet je het IP-adres van je internetverbinding invoeren. Dit is niet het IP van uw router op het lokale LAN. Dit is het IP-adres van uw modem / router zoals gezien door de buitenwereld. Je kunt het vinden door te kijken naar de hoofdpagina Status in de webinterface van je router. Wijzig de poort in 2222 (of wat je ook hebt vervangen in het configuratieproces van SSH Daemon). Zorg ervoor dat SSH wordt gecontroleerd. Ga je gang en geef je sessie een naam Zo dat je kan bewaar het voor toekomstig gebruik. We hebben onze Tomato SSH een titel gegeven.

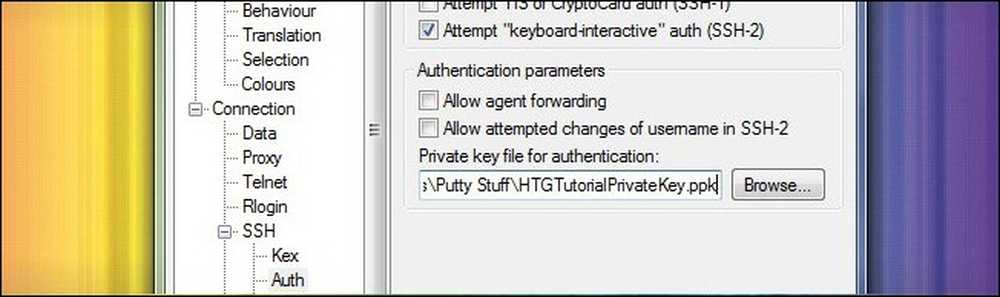

Navigeer, via het linkerdeelvenster, naar Verbinding -> Auth. Hier moet je op de knop Bladeren klikken en het .PPK-bestand selecteren dat je hebt opgeslagen en naar je externe computer hebt overgebracht.

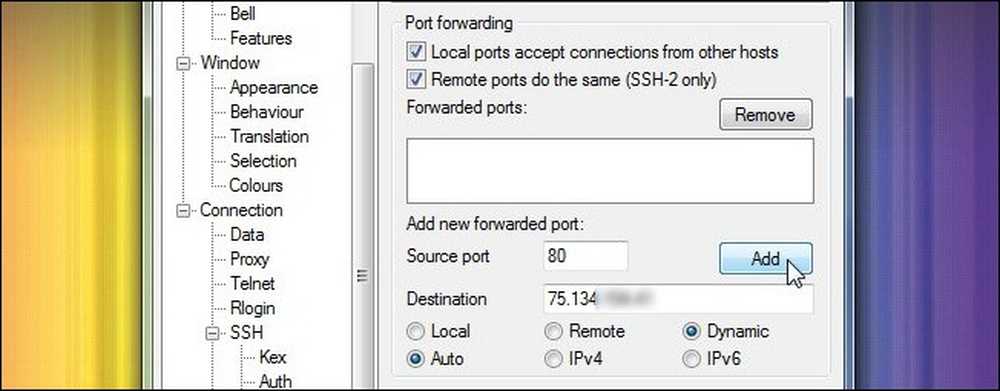

Ga in het SSH-submenu verder naar SSH -> Tunnels. Hier gaan we PuTTY configureren om te functioneren als proxyserver voor uw mobiele computer. Vink beide vakjes hieronder aan Port forwarding. Hieronder, in de Voeg een nieuwe doorgestuurde poort toe sectie, voer 80 in voor de Bronpoort en het IP-adres van uw router voor de Bestemming. Controleren Auto en Dynamisch dan klikken Toevoegen.

Controleer of een item is verschenen in de Doorgestuurde poorten doos. Navigeer terug naar Sessions sectie en klik Opslaan nogmaals om al uw configuratiewerk op te slaan. Klik nu Open. PuTTY start een terminalvenster. U kunt op dit moment een waarschuwing krijgen die aangeeft dat de hostsleutel van de server zich niet in het register bevindt. Ga je gang en bevestig dat je de gastheer vertrouwt. Als je je zorgen maakt, kun je de vingerafdrukstring die het je geeft in het waarschuwingsbericht vergelijken met de vingerafdruk van de sleutel die je hebt gegenereerd door hem in PuTTY Key Generator te laden. Zodra je PuTTY hebt geopend en door de waarschuwing hebt geklikt, zou je een scherm moeten zien dat er als volgt uitziet:

Bij de terminal hoeft u maar twee dingen te doen. Typ bij de aanmeldprompt wortel. Bij de wachtwoordzin-prompt voer uw RSA-sleutelringwachtwoord in-dit is het wachtwoord dat u een paar minuten geleden hebt aangemaakt toen u uw sleutel genereerde en niet het wachtwoord van uw router. De router-shell wordt geladen en je bent klaar bij de opdrachtprompt. Je hebt een beveiligde verbinding tussen PuTTY en je thuisrouter gevormd. Nu moeten we uw toepassingen instrueren hoe u PuTTY kunt gebruiken.

Opmerking: als u het proces wilt vereenvoudigen tegen de prijs van een iets lagere beveiliging, kunt u een sleutelpaar zonder wachtwoord genereren en PuTTY instellen om automatisch in te loggen bij het root-account (u kunt deze instelling wijzigen via Verbinden -> Gegevens -> Auto-login ). Dit vermindert het PuTTY-verbindingsproces om de app eenvoudig te openen, het profiel te laden en op Openen te klikken.

Uw browser configureren om verbinding te maken met PuTTY

Op dit punt in de zelfstudie is uw server actief, is uw computer ermee verbonden en blijft slechts één stap over. U moet de belangrijke applicaties vertellen om PuTTY als een proxyserver te gebruiken. Elke toepassing die SOCKS-protocol ondersteunt, kan worden gekoppeld aan PuTTY, zoals Firefox, mIRC, Thunderbird en uTorrent, om er maar een paar te noemen - als u niet zeker weet of een toepassing SOCKS ondersteunt in de optiemenu's of de documentatie raadpleegt. Dit is een kritiek element dat niet over het hoofd mag worden gezien: al uw verkeer wordt standaard niet door de PuTTY-proxy gerouteerd; het moet worden aangesloten op de SOCKS-server. U kunt bijvoorbeeld een webbrowser hebben waarin u SOCKS en een webbrowser hebt ingeschakeld waar u dat niet hebt gedaan, beide op dezelfde computer, en een die uw verkeer versleutelt en één zou niet.

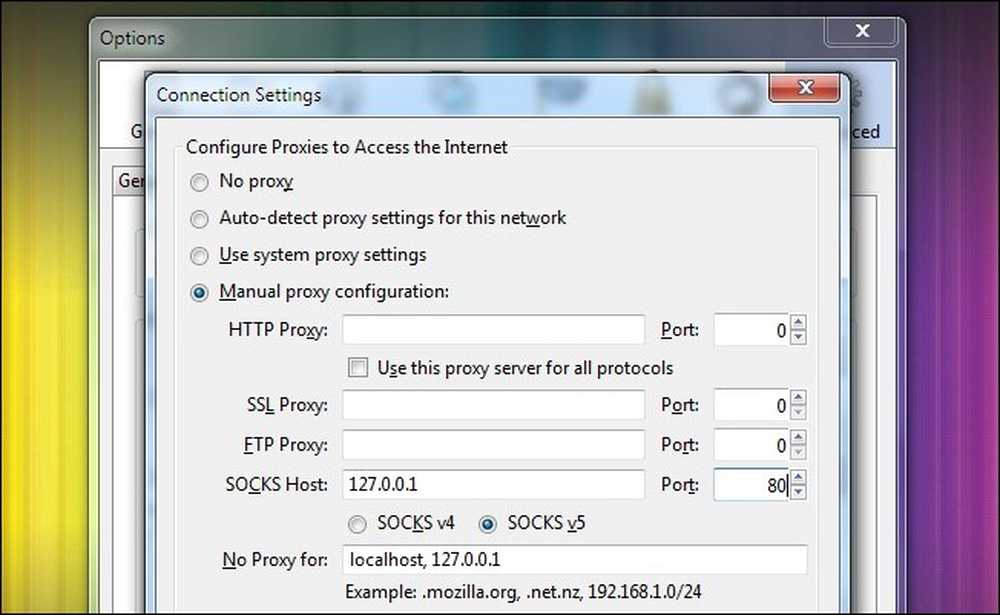

Voor onze doeleinden willen we onze webbrowser Firefox Portable beveiligen, wat eenvoudig genoeg is. Het configuratieproces voor Firefox vertaalt zich naar vrijwel elke toepassing die u nodig hebt om SOCKS-informatie in te pluggen. Start Firefox en navigeer naar Opties -> Geavanceerd -> Instellingen. Van binnenuit Verbindingsinstellingen menu, selecteer Handmatige proxyconfiguratie en onder SOCKS Host plug-in 127.0.0.1-u maakt verbinding met de PuTTY-toepassing die op uw lokale computer wordt uitgevoerd, dus u moet het lokale host-IP-adres plaatsen, niet het IP-adres van uw router zoals u tot nu toe in elk slot hebt ingevoerd. Stel de poort in op 80, en klik OK.

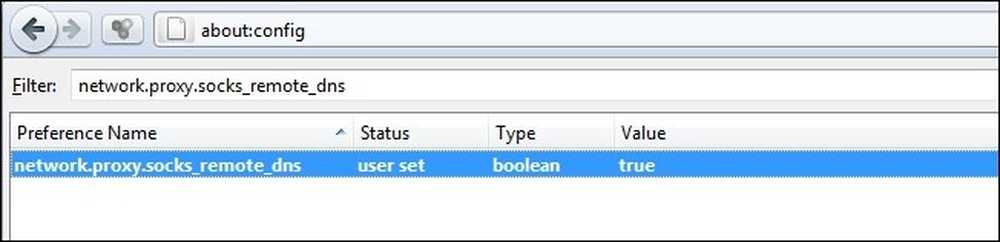

We moeten nog een klein beetje tweaken voordat we helemaal klaar zijn. Firefox routeert DNS-verzoeken standaard niet via de proxyserver. Dit betekent dat uw verkeer altijd wordt versleuteld, maar dat iemand die snuffelt in de verbinding al uw verzoeken ziet. Ze wisten dat je op Facebook.com of Gmail.com was, maar ze zouden niets anders kunnen zien. Als je je DNS-verzoeken via de SOCKS wilt routeren, moet je deze inschakelen.

Type about: config in de adresbalk en klik vervolgens op "Ik zal voorzichtig zijn, ik beloof het!" als u een strenge waarschuwing krijgt over hoe u uw browser kunt verknoeien. Pasta network.proxy.socks_remote_dns in de Filter: en klik vervolgens met de rechtermuisknop op het item voor network.proxy.socks_remote_dns en toggle het aan waar. Vanaf hier worden zowel uw browsen als uw DNS-verzoeken verzonden via de SOCKS-tunnel.

Hoewel we onze browser configureren voor SSH-altijd, wilt u misschien eenvoudig uw instellingen wijzigen. Firefox heeft een handige extensie, FoxyProxy, die het supereenvoudig maakt om je proxyservers in en uit te schakelen. Het ondersteunt talloze configuratieopties, zoals schakelen tussen proxies op basis van het domein waar u zich bevindt, de sites die u bezoekt, enz. Als u uw proxyservice eenvoudig en automatisch wilt uitschakelen op basis van uw behoeften thuis of weg, bijvoorbeeld, FoxyProxy heeft u gedekt. Chrome-gebruikers willen Proxy Switchy bekijken! voor vergelijkbare functionaliteit.

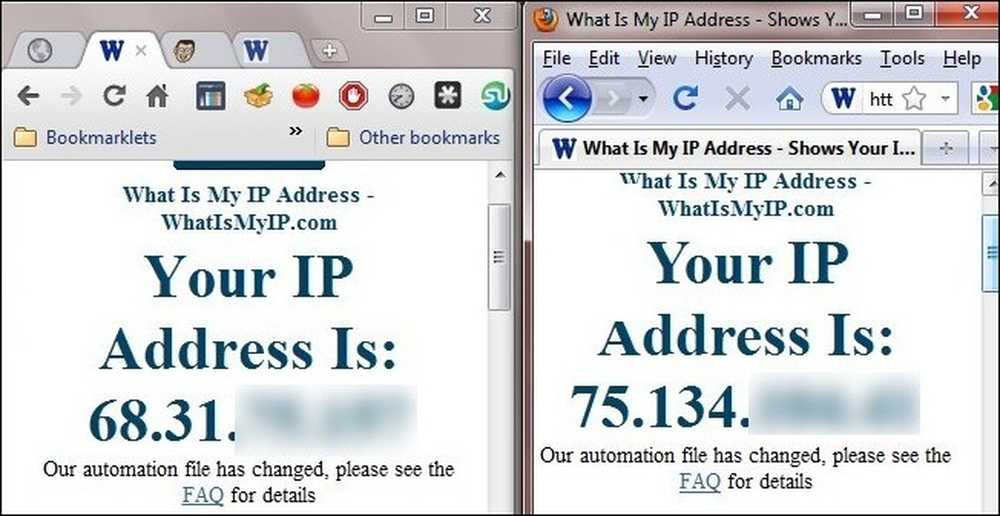

Laten we eens kijken of alles werkte zoals gepland, zullen we? Om dingen te testen openden we twee browsers: Chrome (links gezien) zonder tunnel en Firefox (rechts te zien), vers geconfigureerd om de tunnel te gebruiken.

Aan de linkerkant zien we het IP-adres van het Wi-Fi-knooppunt waarmee we verbinding maken en aan de rechterkant, met dank aan onze SSH-tunnel, we zien het IP-adres van onze verre router. Alle Firefox-verkeer wordt door de SSH-server geleid. Succes!

Heeft u een tip of een truc voor het beveiligen van verkeer op afstand? Gebruik een SOCKS-server / SSH met een bepaalde app en vind je het geweldig? Heeft u hulp nodig om uit te zoeken hoe u uw verkeer versleutelt? Laten we erover horen in de reacties.