Wat de Dropbox-hack u kan leren over de staat van webbeveiliging

In de afgelopen week had Dropbox het nieuws gehaald over een hack die de e-mailadressen en wachtwoorden van 68 miljoen Dropbox-accounts zijn gecompromitteerd. Voor elke Dropbox-gebruiker is dit natuurlijk een punt van zorg, vooral als je iets opslaat in Dropbox, of dat nu persoonlijk is of voor werk.

Uw foto's, documenten, gegevens enz. Kunnen zonder uw medeweten worden geopend met behulp van uw e-mailadres en wachtwoord verloren in die bepaalde hack. Het goede nieuws is er zijn geen meldingen geweest van iets kwaadaardigs uit de Dropbox-hack, tot dusver. Dat betekent echter niet dat er niets aan de hand is.

Over de Dropbox-hack

Allereerst, laten we dit uit de weg ruimen: de Dropbox-hack gebeurde vorige week niet alleen. Meer dan 68 miljoen e-mailadressen en wachtwoorden worden gestolen in de hack, ja, maar de hack zelf is 4 jaar geleden gebeurd, terug in 2012.

In plaats van een Hollywood-hackerscène voor te stellen (waarvan er veel erg vreselijk zijn gehackt), kwam de hack als gevolg van menselijke fouten.

Hackers hadden gebruikersnamen en wachtwoorden gebruikt van een andere inbreuk op de gegevens om in te loggen bij Dropbox-accounts. Een van deze accounts behoorde toe aan een Dropbox-medewerker, die hetzelfde wachtwoord had gebruikt voor zowel de doorbrekende site als voor hun Dropbox-account.

Toevallig had dezelfde medewerker een map vol met documenten met de e-mailadressen van 68.680.741 Dropbox-accounts net zoals gehashte wachtwoorden. Spel, set en match.

1. Dropbox was niet de enige; LinkedIn is op dezelfde manier gehackt

In mei 2016 kondigde LinkedIn iets aan dat vergelijkbaar is met de Dropbox-hack van vorige week. Ze smeekten LinkedIn-gebruikers hun wachtwoord te veranderen "als een kwestie van beste praktijken" nadat ze zich bewust werden van de diefstal van een reeks e-mails en wachtwoorden die hadden plaatsgevonden - je raadt het al - in 2012.

Als u op die link in de vorige alinea hebt geklikt, wordt er geen melding gemaakt van hoe groot een gegevensverlies dit ook al was het besef van urgentie is duidelijk met de frequente updates naar die specifieke pagina.

Wat is er gebeurd? meer dan 117 miljoen LinkedIn-accounts werden beïnvloed, hoewel het mogelijk is dat het werkelijke aantal zou kunnen oplopen tot 167 miljoen.

2. Waarom komen de gehackte wachtwoorden nu weer tevoorschijn??

De gegevenssets voor Dropbox en LinkedIn zijn naar verluidt nu in het donkere web worden verhandeld (of ze waren, in de aanloop naar een week geleden).

De set van LinkedIn was aanvankelijk te koop voor $ 2200, terwijl Dropbox voor iets meer dan $ 1200 gaat - beide de waarde van deze gegevenssets neemt af naarmate ze langer zijn, omdat eenmaal het grootste deel van de gebruikers de wachtwoorden heeft gewijzigd, hebben de datasets weinig tot geen waarde.

Maar waarom nu? Vier jaar na de hack? Het dichtst bij mijn antwoord kwam van Troy Hunt (hij wordt nogal wat genoemd in deze post, en vrijwel overal elders) die veel schrijft over cybersecurity. Ik citeer gewoon wat hij te zeggen heeft:

Onvermijdelijk is er een katalysator, maar het kunnen veel verschillende dingen zijn; de aanvaller besluit uiteindelijk om het te gelde te maken, ze worden zelf getarget en verliezen de gegevens of uiteindelijk verhandelen ze voor iets anders van waarde.

3. Hacks en datadumps gebeuren vaker dan iedereen wil toegeven

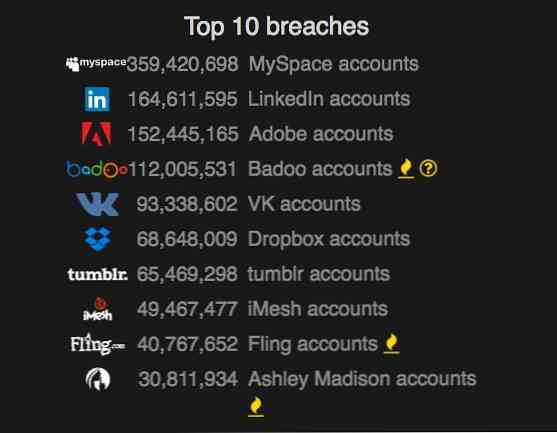

Tijdens het lezen van deze Dropbox-hack, kwam ik deze databasedirectory tegen, Vigilante.pw een site met informatie over datalekken. Op het moment dat dit wordt geschreven, bevat de volledige database informatie over 1470 schendingen ten bedrage van meer dan 2 miljard gecompromitteerde accounts.

De grootste van de partij is de Myspace-hack in 2013. Die hack heeft meer gevolgen gehad dan 350 miljoen accounts.

In dezelfde directory zijn de 68 miljoen items van Dropbox de negende grootste in de geschiedenis van bekende gegevensverzamelingen, tot nu toe; LinkedIn is de op vier na grootste, hoewel als het aantal tot 167 miljoen werd gecorrigeerd, dit de tweede grootste gegevensdump in de directory zou worden.

(Merk op dat de datums van de gegevensdumps voor Dropbox en LinkedIn worden vermeld als 2012, in plaats van 2016.)

Het is echter niets waard dat de beruchte Ashley Madison-hack en de game-veranderende RockYou-hack was niet opgenomen in de directory. Dus wat gebeurt er daar echt is groter dan wat je op de site ziet.

haveibeenpwned.com is ook een andere bron die u kunt gebruiken om naar te kijken strengheid van hacks en dataportes die online services en tools teisteren.

De site wordt gerund door Troy Hunt, een beveiligingsexpert die regelmatig schrijft over datalekken en beveiligingsproblemen, waaronder over deze recente Dropbox-hack. Opmerking: de site wordt ook geleverd met een gratis meldingshulpmiddel dat u waarschuwt als uw e-mails zijn aangetast.

Je zult een lijst met verpande sites kunnen vinden, waarvan de gegevens zijn geconsolideerd naar de site. Hier is de lijst van de top 10-schendingen (kijk maar naar al die getallen). Vind hier de volledige lijst.

Nog steeds bij me? Het wordt nog veel erger.

4. Met elke datalek worden hackers beter in het kraken van wachtwoorden

Dit bericht op Ars Technica door Jeremi Gosney, een professioneel wachtwoord kraker is het lezen waard. Het kort is dat hoe meer gegevensinbreuken voorkomen, hoe makkelijker het voor hackers wordt om te kraken toekomst wachtwoorden.

De RockYou-hack gebeurde in 2009: 32 miljoen wachtwoorden in leesbare tekst lekten en wachtwoordcrackers kregen een kijkje in de manier waarop gebruikers wachtwoorden maken en gebruiken.

Dat was de hack die het bewijs leverde hoe weinig aandacht we geven aan het selecteren van onze wachtwoorden bv. 123456, ik hou van jou, Wachtwoord. Maar belangrijker:

De RockYou-inbreuk bracht een revolutie teweeg in het kraken van wachtwoorden.

32 miljoen onverharde, ongezouten, onbeschermde wachtwoorden krijgen verhoogde het spel voor professionele wachtwoordcrackers want hoewel zij niet degenen waren die de datalek hebben uitgevoerd, zijn ze nu meer dan ooit voorbereid om wachtwoord hashes te kraken zodra een data dump plaatsvindt. De wachtwoorden van de RockYou-hack hebben hun aanvalslijst voor het woordenboek bijgewerkt met echte wachtwoorden die mensen in het echte leven gebruiken, wat bijdraagt aan aanzienlijk, sneller en effectiever kraken.

Latere datalekken zou komen: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - en met enige hardware-upgrade, het was mogelijk voor de auteur (na samen te werken met een paar branche-relevante teams) om te kraken 173,7 miljoen LinkedIn-wachtwoorden in slechts 6 dagen (Dat is 98% van de volledige dataset). Tot zover de beveiliging, he?

5. Hashing-wachtwoorden - helpen ze?

Er is een tendens voor een site die een datalek heeft ervaren om de woorden naar voren te brengen gehashte wachtwoorden, gezouten wachtwoorden, hash-algoritmen en andere soortgelijke termen, alsof u wilt vertellen dat uw wachtwoorden dat zijn versleutelde, en uw account is erg veilig (foei). Goed…

Als je wilt begrijpen wat hashing en het pekelen is, hoe ze werken en hoe ze worden gekraakt, dit is een goed artikel om te lezen.

Met het risico om de concepten te vereenvoudigen, volgt hier:

- Hash-algoritmen verandert een wachtwoord om het te beschermen. Een algoritme verduistert het wachtwoord zodat het niet gemakkelijk herkenbaar is voor een derde partij. Maar hashes kunnen worden gekraakt met woordenboekaanvallen (dat is waar punt 6 binnenkomt) en brute force-aanvallen.

- Zouten voegt een willekeurige reeks toe aan een wachtwoord voordat het gehashed wordt. Op deze manier, zelfs als hetzelfde wachtwoord twee keer gehashed is, zal het resultaat anders zijn vanwege het zout.

Terugkomend op de Dropbox-hack, de helft van de wachtwoorden bevindt zich onder de SHA-1 hash (zouten niet inbegrepen, waardoor ze niet te kraken zijn), terwijl de andere helft onder de bcrypt-hash is.

Deze mix geeft een overgang van SHA-1 naar bcrypt aan, wat zijn tijd ver vooruit was, omdat SHA1 midden 2017 wordt uitgefaseerd om te worden vervangen door SHA2 of SHA3.

Dat gezegd hebbende, is het belangrijk om te begrijpen dat "hashing een verzekeringspolis is" die hackers en crackers alleen maar vertraagt. Zelfs als deze extra beveiliging ervoor zorgt dat wachtwoorden 'moeilijk te decoderen' zijn, het betekent niet dat ze onmogelijk te kraken zijn.

Op zijn best, het hashen en zouten alleen koop gebruikers tijd, genoeg om hun wachtwoorden te wijzigen om een overname van hun account te voorkomen.

6. De nasleep van hacks (datalekken)

(1) Hacks kunnen relatief goedaardig zijn zoals de Dropbox-hack of hebben verwoestende gevolgen, zoals de gegevensdoorbraak van Ashley Madison.

In het laatste geval is 25 GB aan gegevens gelekt, inclusief daadwerkelijke thuisadressen, creditcardtransacties en zoekgeschiedenis van hun gebruikers. Vanwege de aard van de website waren er veel gevallen van openbare shaming, chantage, afpersing, echtscheidingen en zelfs zelfdoding.

De hack onthulde ook de oprichting van valse accounts en het gebruik van chatbots om betalende klanten te lokken om zich aan te melden voor een account.

(2) Hacks ook toon onze onverschilligheid bij het selecteren van wachtwoorden - dat is totdat een overtreding heeft plaatsgevonden.

We hebben dit vastgesteld bij het bespreken van de RockYou-breuk in # 4. Als je veel belangrijke gegevens op internet ronddrijft, is het een goed idee om dit te doen gebruik een app voor wachtwoordbeheer. En authenticatie in twee stappen inschakelen. En hergebruik nooit wachtwoorden die zich in een datalek bevinden. En zorg ervoor dat andere mensen waarmee u werkt dezelfde veiligheidsmaatregelen nemen.

Als u nog een stap verder wilt gaan, meldt u zich aan voor een meldingsprogramma dat u waarschuwt wanneer uw e-mail is betrokken bij een datalek.

(3) Hacks tonen de inhoud van een site onverschilligheid voor het beschermen van gebruikerswachtwoorden en gegevens.

In het geval van Dropbox vs LinkedIn kun je Dropbox zien nam betere, meer berekende maatregelen om schade te minimaliseren van een datalek zoals deze.

Dropbox gebruikte betere methoden voor hashing en zouten, stuurde e-mails naar gebruikers om hen te vragen hun wachtwoord zo snel mogelijk te wijzigen, bood verificatie met twee factoren en Universal 2nd Factor (U2F) aan met behulp van een beveiligingssleutel en maakte personeelsbeleid aan (Dropbox-medewerkers nu gebruik 1Password om hun wachtwoorden te beheren, wachtwoorden voor bedrijfsaccounts kunnen niet meer opnieuw worden gebruikt en alle interne systemen bevinden zich op 2FA).

Voor een analyse van wat LinkedIn deed, is dit artikel misschien een meer grondige en geschikte lees.

Afsluiten

Om eerlijk te zijn, het leren van dit alles vanaf het bestuderen van de Dropbox-hack was een eye-opening en angstaanjagende ervaring. Wij, de algemene bevolking, onderschat de noodzaak van unieke en sterke wachtwoorden zelfs nadat het meerdere keren is verteld om nooit wachtwoorden te delen of herhalen, of woorden in woordenboeken te gebruiken.

Als je gegevens zijn aangetast door de Dropbox-hack, neem dan de nodige voorzorgsmaatregelen om je persoonlijke gegevens te beveiligen. Doe wat moeite met je wachtwoorden of krijg een wachtwoordbeheerder. Oh, en plak het over je laptopcamera of webcam wanneer het niet in gebruik is. Je kunt nooit te voorzichtig zijn.

(Coverfoto via GigaOm)