Waarom je niet zou moeten inloggen op je Linux-systeem als root

Onder Linux is de rootgebruiker gelijk aan de beheerder-gebruiker in Windows. Hoewel Windows al jarenlang een cultuur van gemiddelde gebruikers had die zich aanmeldden als beheerder, zou u zich niet als root op Linux moeten aanmelden.

Microsoft probeerde de beveiligingspraktijken van Windows te verbeteren met UAC - je zou niet moeten inloggen als root op Linux om dezelfde reden dat je UAC niet op Windows moet uitschakelen.

Waarom Ubuntu Sudo gebruikt

Het ontmoedigen van gebruikers om als root te draaien is een van de redenen waarom Ubuntu sudo gebruikt in plaats van su. Het root-wachtwoord is standaard vergrendeld op Ubuntu, dus gemiddelde gebruikers kunnen zich niet als root aanmelden zonder zich in te boeten om het root-account opnieuw in te schakelen.

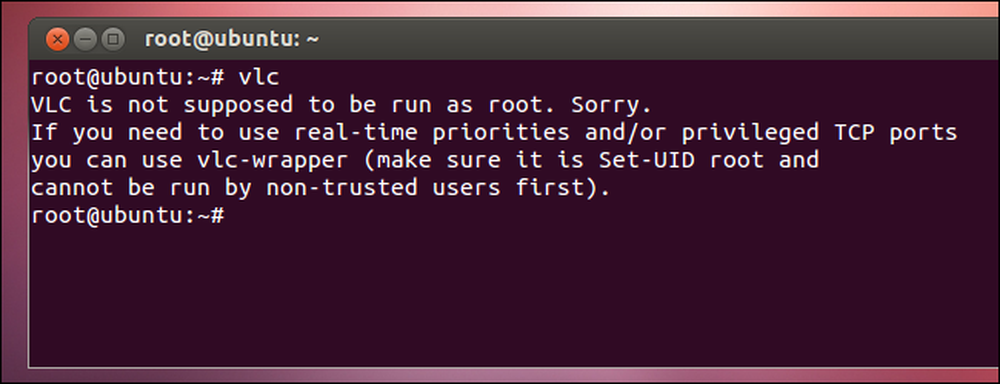

Op andere Linux-distributies is het historisch gezien mogelijk geweest om als root in te loggen vanuit het grafische inlogscherm en een rootdesktop te krijgen, hoewel veel applicaties kunnen klagen (en zelfs weigeren om als root te draaien, zoals VLC doet). Gebruikers uit Windows besloten soms om in te loggen als root, net zoals ze het beheerdersaccount op Windows XP gebruikten.

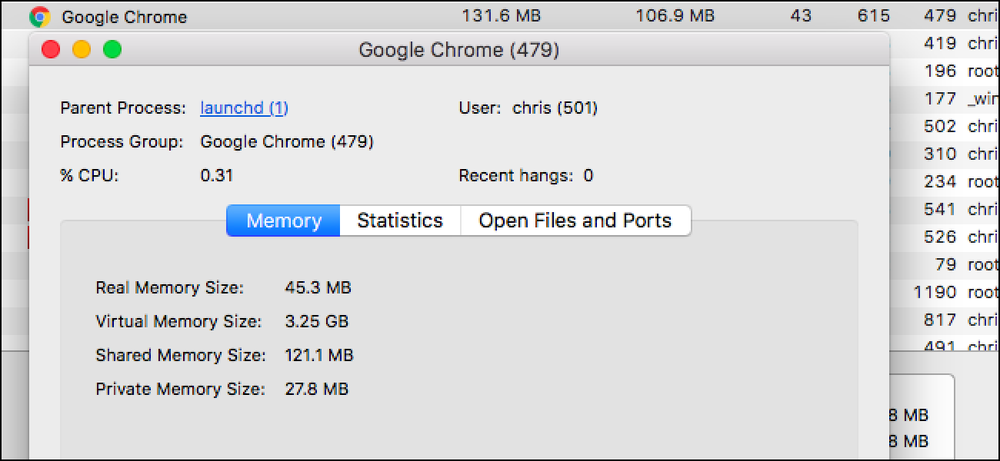

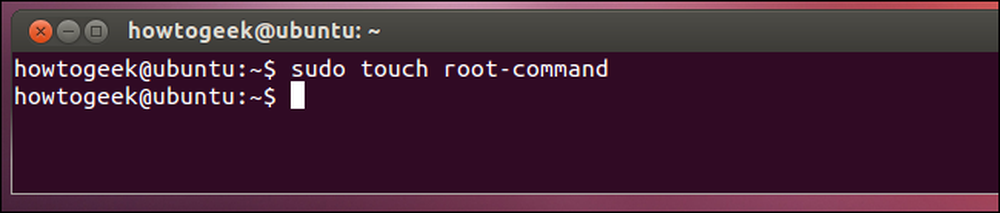

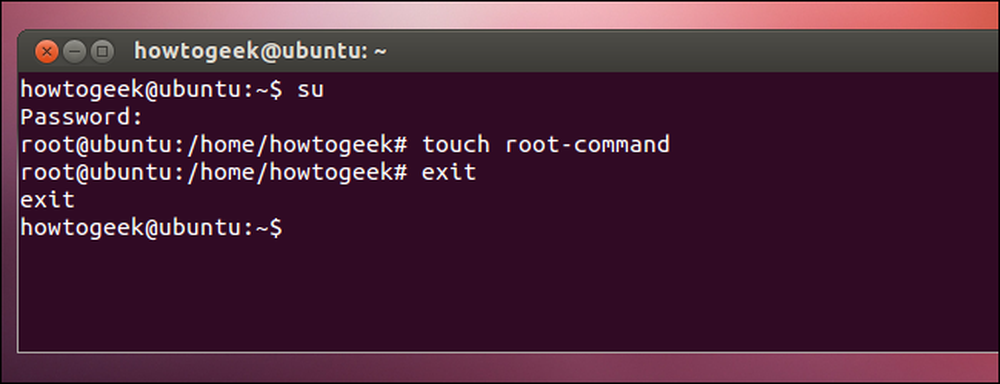

Met sudo voer je een specifieke opdracht uit (voorafgegaan door sudo) die rootprivileges verkrijgt. Met su zou je de opdracht su gebruiken om een rootshell te verkrijgen, waarbij je de opdracht uitvoert die je wilt gebruiken voordat je (hopelijk) de rootshell verlaat. Sudo helpt best practices af te dwingen en voert alleen opdrachten uit die als root moeten worden uitgevoerd (zoals software-installatieopdrachten) zonder dat u wordt achtergelaten in een rootshell waar u ingelogd kunt blijven of andere applicaties als root kunt uitvoeren.

Beperken van de schade

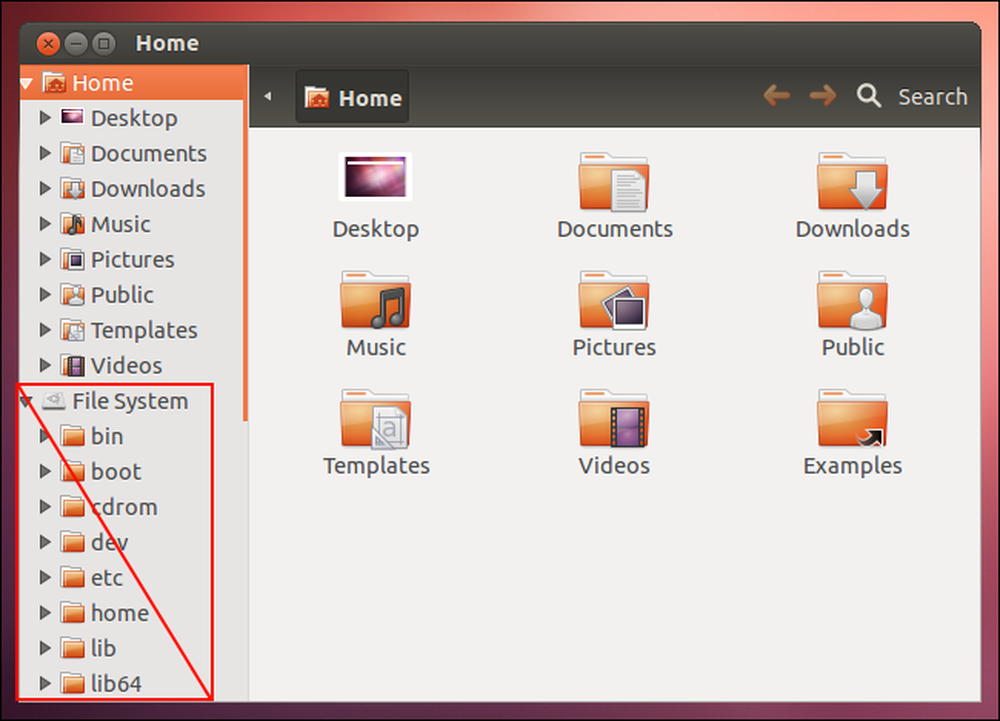

Wanneer u zich aanmeldt als uw eigen gebruikersaccount, kunnen programma's die u uitvoert, worden beperkt tot schrijven naar de rest van het systeem - ze kunnen alleen naar uw thuismap schrijven. U kunt systeembestanden niet wijzigen zonder rootrechten te verkrijgen. Dit helpt uw computer beveiligd te houden. Als de Firefox-browser bijvoorbeeld een beveiligingslek had en u deze als root uitvoerde, zou een kwaadwillende webpagina alle bestanden op uw systeem kunnen schrijven, bestanden in de basismappen van andere gebruikersaccount kunnen lezen en systeemopdrachten kunnen vervangen door gecompromitteerde degenen. Als u daarentegen bent aangemeld als een beperkt gebruikersaccount, kan de kwaadwillende webpagina geen van die dingen doen, het kan alleen schade aanrichten in uw thuismap. Hoewel dit nog steeds problemen kan veroorzaken, is het veel beter dan dat uw hele systeem is gecompromitteerd.

Dit helpt u ook te beschermen tegen schadelijke of gewoon buggy-applicaties. Als u bijvoorbeeld een toepassing uitvoert die beslist alle bestanden te verwijderen waartoe deze toegang heeft (mogelijk bevat deze een vervelende bug), zal de toepassing onze thuismap wissen. Dit is slecht, maar als je back-ups hebt (wat je zou moeten doen!), Is het redelijk eenvoudig om de bestanden in je thuismap te herstellen. Als de toepassing echter root-toegang had, kon deze elk afzonderlijk bestand op uw harde schijf verwijderen, waardoor een volledige herinstallatie noodzakelijk was.

Fijnkorrelige machtigingen

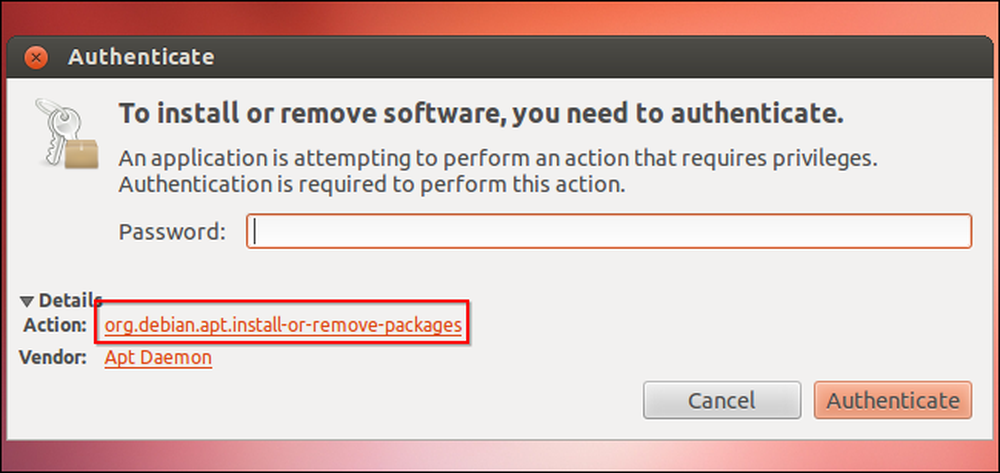

Terwijl oudere Linux-distributies hele systeembeheerprogramma's als root draaiden, gebruiken moderne Linux-desktops PolicyKit voor een nog fijnmaziger beheer van de rechten die een applicatie ontvangt.

Een softwarebeheertoepassing kan bijvoorbeeld alleen toestemming krijgen om software te installeren op uw systeem via PolicyKit. De interface van het programma zou worden uitgevoerd met de toestemmingen van de beperkte gebruikersaccount, alleen het deel van het programma dat geïnstalleerde software zou verhoogde machtigingen ontvangen - en dat deel van het programma zou alleen in staat zijn om software te installeren.

Het programma zou geen volledige roottoegang tot uw volledige systeem hebben, wat u zou kunnen beschermen als er een gat in de beveiliging in de toepassing wordt gevonden. PolicyKit maakt het ook voor beperkte gebruikersaccounts mogelijk om wijzigingen in het systeembeheer door te voeren zonder volledige roottoegang te verkrijgen, waardoor het eenvoudiger wordt om als een beperkt gebruikersaccount met minder gedoe te worden uitgevoerd.

Linux laat je inloggen als root op een grafisch bureaublad - net zoals het je zal toestaan elk bestand op je harde schijf te verwijderen terwijl je systeem draait of willekeurige ruis rechtstreeks naar je harde schijf te schrijven, waardoor je bestandssysteem wordt vernietigd - maar het is niet geen goed idee. Zelfs als je weet wat je doet, is het systeem niet ontworpen om als root te worden uitgevoerd - je omzeilt veel van de beveiligingsarchitectuur die Linux zo veilig maakt.